Der Q-Day ist der Tag, an dem ein Quantencomputer gebaut wird, der so leistungsfähig ist, dass er die öffentlichen Verschlüsselungssysteme knacken könnte. Wie viel Sorgen sollte uns das machen?

Dass der sogenannte Q-Day kommen wird, bezweifeln Experten nicht. Er wird die globale Sicherheit, wie wir sie kennen, erschüttern

WERBUNG

WERBUNG

WERBUNG

WERBUNG

Das könnte in ein paar Jahren sein, aber auch in zehn Jahren oder mehr. Wissenschaftler, Mathematiker und Regierungen arbeiten daran, sich auf diese Bedrohung vorzubereiten.

Der Q-Day ist der Tag, an dem ein Quantencomputer gebaut wird, der so leistungsfähig ist, dass er die öffentlichen Verschlüsselungssysteme knacken könnte, die unsere Online-Gespräche, Bankkonten und die wichtigsten Infrastrukturen schützen, und damit Regierungen und Unternehmen in Mitleidenschaft ziehen würde.

Wie dieser Tag der digitalen Bedrohung ablaufen würde, ist eine einfache mathematische Frage.

Die Anfänge der Quantentechnologie

Seit den Anfängen des Internets schützt die Kryptografie unsere Online-Daten und -Gespräche, indem sie Informationen verbirgt oder verschlüsselt, die nur der Empfänger der Nachricht auf herkömmlichen Computern lesen kann.

In den 1970er-Jahren entwickelten Mathematiker Verschlüsselungsmethoden, die aus Zahlen mit Hunderten von Ziffern bestanden. Der Schwierigkeitsgrad der mathematischen Probleme war so hoch, dass es Hunderte von Jahren dauern würde, sie zu lösen, wenn man die richtige Parametergröße und die richtigen Zahlen verwendete.

Um die Verschlüsselung zu knacken, müssen die Zahlen in ihre Primfaktoren zerlegt werden, was mit herkömmlichen Computern Hunderte, wenn nicht Tausende von Jahren dauern kann.

Die Gefahr, dass die Codes geknackt werden könnten, war daher nicht groß.

Das war so, bis der amerikanische Mathematiker Peter Shor 1994 einen Algorithmus vorstellte, der einen damals hypothetischen Quantencomputer verwendete, der große Zahlen viel schneller in ihre Faktoren zerlegen konnte als ein herkömmlicher Computer.

Der Aufstieg der Quantencomputer

Damals sprach noch niemand von der Quantenbedrohung, aber vier Jahre später wurde sie zum Thema, als der erste Quantencomputer gebaut wurde.

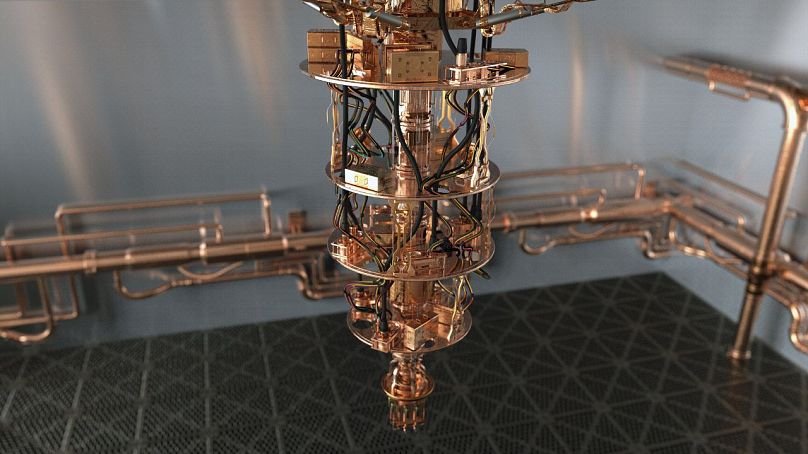

Obwohl dieser Quantencomputer - und die derzeit gebauten - immer noch nicht leistungsfähig genug sind, um den Shor-Algorithmus zur Entschlüsselung der Zahlen zu verwenden, stellten Geheimdienste 2015 fest, dass die Fortschritte bei der Quanteninformatik so schnell voranschreiten, dass sie eine Gefahr für die Cybersicherheit darstellen.

Derzeit sind die Qubits, die Recheneinheiten von Quantencomputern, noch nicht lange genug stabil, um große Datenmengen zu entschlüsseln.

Technologieunternehmen wie IBM und Google haben jedoch langsam, aber stetig Fortschritte bei der Entwicklung von Maschinen gemacht, die stark genug sind, um die Vorteile der Quantencomputer zu nutzen, z. B. in der pharmazeutischen Forschung, der subatomaren Physik und der Logistik.

"Es ist eine Frage der Zeit, wie lange es dauern wird, bis wir einen großen Quantencomputer haben",sagte Dr. Jan Goetz, Geschäftsführer und Mitbegründer von IQM Quantum Computers, einem Start-up, das Quantencomputer baut, gegenüber Euronews Next.

Wenn es 30 Jahre dauert, einen ausreichend starken Computer zu bauen, gäbe es weniger Grund zur Panik, da die meisten der verschlüsselten Daten nicht mehr relevant sein könnten.

Aber "wenn jemand auf eine sehr clevere Idee kommt und den Code bereits in 3 bis 5 Jahren knacken kann, sieht die ganze Situation auch anders aus", sagte Goetz.

Wer sollte besorgt sein?

Privatpersonen seien wahrscheinlich weniger vom Q-Day betroffen sein, da es wahrscheinlich nur wenige Menschen gibt, die über sehr sensible Daten verfügen, die auch in den nächsten Jahren noch relevant sein werden.

Laut Goetz werden die Verschlüsselungscodes auf allen Computern und Telefonen aktualisiert, sobald die neue Technologie verfügbar ist, und "man sollte sich keine allzu großen Sorgen machen, denn die Industrie wird sich darum kümmern".

Regierungen, Organisationen und Unternehmen sollten jedoch die Quantenbedrohung ernst nehmen.

Es gibt ein Konzept namens "jetzt speichern, später entschlüsseln". Das bedeutet, dass jemand die Daten speichern und darauf warten könnte, dass es einen Quantencomputer gibt, der stark genug ist, sie zu entschlüsseln.

"Vor allem Regierungen sammeln Daten aus dem Internet", sagt Dr. Ali El Kaafarani, Gründer und Geschäftsführer des Unternehmens für quantensichere Kryptografie PQShield.

"Sie speichern Daten, auf die sie im Moment weder zugreifen noch sie lesen können, aber sie können sie aufbewahren, bis die Verschlüsselungsschicht schwächer wird, bis sie einen Weg kennen, sie anzugreifen, und dann entschlüsseln sie sie und lesen diese Kommunikation", sagte er Euronews Next.

Eine Post-Quantum-Kryptographie-Welt

Regierungen und die Kryptographie-Gemeinschaft entwickeln Verschlüsselungsmethoden, die der Quantenbedrohung widerstehen können, die sogenannte Post-Quantum-Kryptographie (PQC).

In diesem Jahr, irgendwann zwischen Mai und Juni, wird die endgültige Standardisierung von PQC vom US National Institute of Standards and Technology veröffentlicht.

Das wird ein entscheidender Schritt sein, da sie dann für alle Branchen auf dem Markt gilt. Die US-Gesetzgebung sieht für die Umstellung auf PQC einen Zeitrahmen von 2025 bis 2033 vor; bis dahin muss die cybersichere Lieferkette standardmäßig auf PQC umgestellt sein.

2025 müssen Webbrowser und Software-Updates standardmäßig auf PQC umgestellt werden, wenn sie in die USA verkauft werden, so El Kaafarani.

Deshalb haben einige Unternehmen wie Google Chrome und Cloudflare bereits mit der Verwendung von PQC begonnen.

Die PQC-Standards der USA sind internationale Standards, aber jedes Land hat seine eigenen Richtlinien, an denen die Regierungen mitarbeiten.

Unter anderem haben sich die Regierungen der USA, Großbritanniens, Frankreichs, Deutschlands und der Niederlande zu Wort gemeldet und Whitepapers und Richtlinien für die Branche erstellt. Damit soll die Übergangsphase zur Post-Quantum-Kryptografie forciert werden, denn das ist ein Prozess, der Zeit braucht.

"Die Regierungen kümmern sich um die Standardisierung der Algorithmen, damit wir alle dieselbe Sprache sprechen", so El Kaafarani, aber es ist die Kryptographen-Gemeinschaft, die neue Verschlüsselungsmethoden entwickelt, die nicht gegen Quantencomputer anfällig sind.

Die meisten kryptographischen Standards werden in Europa von europäischen Kryptographen entwickelt, fügte er hinzu, dessen in Großbritannien ansässiges Unternehmen vier Verschlüsselungsmethoden für die PQC-Standards der USA ausgewählt hat.

Sobald die Verschlüsselungsmethoden entwickelt sind, werden sie von der breiteren kryptografischen Gemeinschaft, den Regierungen und allen anderen, die daran interessiert sind, die Verschlüsselungsmethoden zu knacken, gnadenlos unter die Lupe genommen.

"Einige werden geknackt. Und genau das ist der Sinn des Prozesses, nämlich die schwachen Methoden auszumerzen und die starken zu behalten", so El Kaafarani.

Aber es gibt keine perfekte Verschlüsselungsmethode oder Sicherheitsmethode, die gewährleisten kann, dass alles für immer sicher bleibt.

"Deshalb ist die Kryptographie natürlich ein Bereich, der sich ständig weiterentwickelt, und deshalb müssen wir immer einen Schritt voraus sein und beobachten, wie sich die Dinge weiterentwickeln", sagte er.